Trojanlarla mübarizə aparmağa kömək edəcək bir məqalə. Bunun nə olduğunu, hansı növlərin olduğunu, nə etdiklərini və bütün bunlardan özünüzü necə qoruyacağınızı öyrənəcəksiniz.

Mən "pambıq yununu yuvarlamayacağam", ancaq dərhal təsvirə keçəcəyəm.

"Trojan" adı da buradan gəlir qədim tarix axeylilərin uzun müddət Troya şəhərini necə mühasirəyə aldıqlarına, lakin tuta bilmədiklərinə dair. Nəhayət, nəhəng taxta atını darvazanın ağzında qoyub getdilər: “Afərin, bizim hücumumuzu dəf etdin, sənə bir hədiyyədir”. Yaxşı, Troya sakinləri bu atı öz şəhərlərinə gətirdilər və oradan da əsgərlər gecə vaxtı çıxıb mühafizəçiləri öldürüb öz qoşunlarının qapılarını açıblar. Beləliklə, Troy alındı.

Bu tarixi kənarlaşmaya əsaslanaraq, müasir “Troyanlara” keçə bilərik.

Troyanlar bir virus növü olan proqramlardır. Viruslardan əsas fərq ondan ibarətdir ki, troyanlar “masterə”, daha doğrusu onları inkişaf etdirənə xidmət edir. Virusun hərəkətləri sistemi yoluxdurmaq və bütün vasitələrlə yaymaq və eyni zamanda hər şeyi korlamaqdırsa, Troyanın hərəkətləri sakit şəkildə dinc şəkildə quraşdırmaq və yoluxmuş sistem haqqında məlumat toplamaq və sonra onu yaradıcısına göndərməkdir. .

Bunlar. məşhur Troya atının eyni prinsipi - yaxşı biri adı altında özünü qıcıqlandırmaq, sonra isə xoşagəlməz sürpriz təqdim etmək.

Bir troyanı necə tutmaq olar.

Trojan kompüterə daxil olur fərqli yollar, lakin ən çox yayılmış proqramların quraşdırılması və ya faylların görüntülənməsidir.

Tipik bir vəziyyət sizsiniz, bəzilərini güman edin. Hansısa sayta girirsən mənim deyil!) və çılğınlıqla onu harada yükləyə biləcəyinizi axtarırsınız. Nəticədə bu linkə klikləyin, yükləyin və quraşdırın. Və görünür, hər şey yaxşı getdi - və başladı və quraşdırma uğurlu oldu və görünür, hətta işləyir və hər kəs xoşbəxtdir. Ancaq bu anda sisteminiz artıq eyni Trojanı götürmüş ola bilər. Axı, troyanların bütün mahiyyəti ondan ibarətdir ki, onlar yaxşı proqrama “qoşulurlar” və sanki, son ana qədər – artıq işə salınıb quraşdırıblarsa, onun bir hissəsidirlər. Sonra da yaşamağa davam edirlər.

Buna görə mən çox nadir hallarda bu saytdakı saytdan birbaşa yükləməyinizə icazə verirəm, ancaq yalnız tərtibatçıların rəsmi saytlarına keçidlər verirəm. Bunu məhsullarına qoymayacaqlar.

Sizcə bunu yalnız proqramlar vasitəsilə tuta bilərsiniz? Dəyməz. Siz “Siçan pişiyi necə yeyir” adlı dəvətedici adı olan link və ya əlavə edilmiş faylı ehtiva edən banal spam e-poçtu (xatırlayırsızmı?) əldə edə bilərsiniz və siz gedib şəkilə baxacaqsınız. Hə hə hə! Hətta bir şəkil vasitəsilə Trojan ala bilərsiniz.

Flaş sürücülərin (mənim sevimli məqaləm?) və disklərin (bir az daha az yayılmış) autorun vasitəsilə yoluxması da yaygındır.

Troyanların hansı növləri mövcuddur və onlar nə edir?

Bütün növ troyanları təsvir etsəniz, o zaman çoxlu səhifələr alacaq, çünki. Onların sayı hələ də çoxdur və hər gün daha çox olur. Ancaq əsasları haqqında yazacam:

Yaxşı, məncə bu kifayətdir. Ödənişli nömrələrə zəng edən “zəng edənlər” də var, amma indiki vaxtda çox da rast gəlinmir, çünki. İnternet artıq telefon olmadan da işləyir. Əslində çoxlu troyanlar və onların hərəkətləri var. Axı, onları hər şey üçün proqramlaşdıra bilərsiniz.

Onu da qeyd etmək lazımdır ki, tez-tez bir neçə troyan eyni anda daxil edilə bilər (məsələn, uzaqdan idarəetmə, keylogger və haker) onlarla çatır. Budur, dəniz mənzərəli zərərsiz bir şəkil açaraq belə bir "Troyan kolleksiyası" qurmaq olar...

Özünüzü qorumaq və troyanları necə aradan qaldırmaq olar?

Qorunma üsulları çoxdan hər kəsə məlumdur, amma onları təkrarlayacağam:

Yaxşı, əgər siz artıq yoluxmuşsunuzsa, onda simptomlar kompüteri yenidən başlatmaq, proqramı yenidən başlatmaq, bəzi səslər çıxarmaq ola bilər - ümumiyyətlə, ümumiyyətlə baş verməyən hər şey.

Biz müalicə alacağıq

Çox vaxt Trojan dərhal qeydiyyatdan keçməyə çalışır, buna görə də orada qeydə alınanlara baxmaq və artıqlığı aradan qaldırmaq lazımdır.

Eyni yelləncəklər və ( Qazan+R və aşağıdakı filiallara regedit daxil edin:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_CURENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURENT_USER\Software\Microsoft\Windows\CurrentVersion\Runonce

HKEY_USERS\.Default\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Runonce

Bu qədər şübhəli və rəqəmlər və hərflər dəsti ilə bir şey olmamalıdır.

İndi keçək proqramlara. Əlbəttə ki, ilk növbədə, bizim sevimli pulsuz və birdəfəlik istifadə və sistemi yoxlamaq üçün növbə ilə endirilməli və quraşdırılmalıdır.

Yeri gəlmişkən, bütün antiviruslar digər viruslar kimi troyanları da axtarmalı və aşkar edə bilər. Yalnız problem bir və daimidir - viruslar və troyanlar hər gün on minlərlə yazır və onları izləmək olduqca çətindir. Eynilə antivirusun onları izləyə bilməsi üçün yeniləmə buraxmaq kimi. Buna görə də yeniləmək hələ də vacibdir.

Troyanları silmək üçün ayrıca yardım proqramları da var.

Trojan təmizləyicisi- . İngilis dilindədir və ödənişlidir, lakin 30 günlük sınaq müddəti var ki, bu da troyanları silmək üçün bizə kifayətdir.

Quraşdırma və necə axtarış etmək barədə yazmayacağam, məncə tam başa düşəcəksiniz. Mən sizə sadəcə ekran görüntülərini göstərəcəyəm:

Trojan (Trojan virusu və ya Trojan) qanuni proqram təminatı kimi maskalanan zərərli proqram növüdür. Tez-tez kibercinayətkarlar tərəfindən şəxsiyyəti oğurlamaq, istifadəçiləri izləmək və sistemlərə icazəsiz giriş əldə etmək üçün istifadə olunur. Əgər son on ildə kompüter və internet təhlükəsizliyi məsələlərinə diqqət yetirmisinizsə, şübhəsiz ki, “Troya atı” termini ilə rastlaşmısınız. Yəqin ki, siz bilirsiniz ki, bu zərərli proqramlardan yaxşı heç nə gəlmir, lakin onların kompüterinizə nə edə biləcəyini, ona necə daxil olduğunu və bunun qarşısını necə alacağınızı bilmirsiniz. Troyanın nə olduğunu və onun sizin üçün hansı problemlərə səbəb ola biləcəyini başa düşməklə siz bu təhlükəli zərərli proqram nümunələrindən qaça biləcəksiniz.

Trojan virusu nədir?

Termin bir qədər qeyri-müəyyəndir, lakin daha düzgün "troyan" termini əvəzinə ümumiyyətlə istifadə olunur. Virus adi kompüter fayllarını yoluxdurur - o, bir faylı tutur və proses zamanı onu məhv edir və ya zərərli şəkildə dəyişdirir. Daha sonra digər faylları yoluxduraraq digər kompüterlərə yayılmağa çalışacaq.

Viruslardan fərqli olaraq, troyanlar proqramlardır, onların çirkli işlərini yerinə yetirmək üçün başqa fayla təsir göstərməyə ehtiyac yoxdur. Bundan əlavə, onlar öz-özünə çoxalmağa qadir deyillər. Ancaq aldanmayın: troyanların təsiri hər hansı bir kompüter virusu kimi dağıdıcı ola bilər.

Trojan (Trojan virusu) necə işləyir

Tarixində olduğu kimi Troya atı-dan qədim yunan mifologiyası Trojan zərərli proqramı istədiyiniz şeyin "şəkilində" görünür. O, tez-tez pulsuz proqram və ya e-poçt əlavəsi kimi maskalanır və sonra kompüterinizə quraşdırmaq üçün icazə versəniz, o, qapıları açır.

Trojan kompüterinizə daxil olduqdan sonra o, hər şeyi edə bilər, lakin bu zərərli proqramların əksəriyyəti buna cəhd edir tam nəzarət kompüterinizin üstündə. Başqa sözlə, kompüterdəki bütün hərəkətləriniz qeyd olunur və Trojan tərəfindən göstərilən serverə göndərilir. Əgər siz kompüterinizdə maliyyə əməliyyatları həyata keçirirsinizsə, bu xüsusilə təhlükəlidir, çünki Trojan bank kartınızı və ya ödəniş məlumatlarınızı ondan istifadə edə və ya sata bilən insanlara göndərir. Troyanların köməyi ilə təcavüzkarlar kompüterinizi zombiyə çevirə və bütün dünyada kiberhücumlar etmək üçün istifadə edə bilərlər.

Özünüzü troyanlardan necə qorumalısınız

Troyanlar belə adlandırılmışdır, çünki onlar sizin kompüterinizdə işləmək üçün sizin icazənizi tələb edirlər - ya proqramı özünüz işə saldığınız zaman, ya da proqramı işə salan sənəd və ya təsviri açdığınız zaman. Buna əsaslanaraq, birinci ən yaxşı müdafiə troyanlardan - heç vaxt əlavəni açmayın E-poçt və peer-to-peer proqramlarından və ya veb-saytlardan endirilən faylların mənbəyinə 100% əmin deyilsinizsə, proqramı işə salmayın. Ancaq bugünkü bir-biri ilə əlaqəli dünyada bu, nadir hallarda mümkündür, ona görə də bir neçə xüsusi təhlükəsizlik tədbirləri görülməlidir.

Proqram təminatınızı həmişə yeni saxlayın. Bu, əməliyyat sisteminiz və brauzeriniz kimi mühüm proqramlar üçün ikiqat doğrudur. bu tip proqramlarda və onların vasitəsilə kompüterinizə öz çirkin işlərini yerinə yetirən troyanlar göndərilir. Proqram təminatçısı adətən bu zəifliklər üçün yamaqlar buraxacaq, lakin dəstəkləməsəniz, sizə heç bir xeyir verməyəcək. son versiya cihazınızda proqram təminatı. İnternet bağlantınızın mümkün qədər təhlükəsiz olmasını təmin etmək üçün firewall həmişə aktiv olmalıdır. Həm proqram təminatı, həm də hardware firewallları zərərli trafiki süzməkdə əladır və tez-tez troyanların kompüterinizə yüklənməsinin qarşısını ala bilir.

Bunların hamısı faydalıdır, lakin tamamilə təhlükəsiz olmaq üçün antivirus proqramı və ya Trojan silmə aləti quraşdırmalısınız. Bu proqram (mütəmadi olaraq yeniləndiyini nəzərə alsaq) sisteminizi troyanlara qarşı skan edir və təhlükəsiz saxlamaq üçün işlədiyiniz hər hansı proqramı və ya faylı avtomatik yoxlayır. İnternetdə pulsuz Trojan aradan qaldırılması üçün proqramlar var, lakin onlardan bir neçəsi mütəmadi olaraq yenilənir, bəziləri isə hətta troyanların özləridir. Kompüterinizi daha yaxşı qorumaq üçün pulsuz sınaq ilə etibarlı antivirus proqramından istifadə edin. Bu, müəyyən bir proqramı satın almadan əvvəl onun faydalarını qiymətləndirməyə imkan verəcəkdir. Bu cür proqramlar tez-tez ümumi təhlükəsizlik paketinə daxil edilir, lakin eyni zamanda sizə lazım olan qoruma xüsusiyyətlərini təyin etmək və lazımsız olanları söndürmək imkanı verir.

Kompüterinizi troyanlardan qorumaq çox çətin bir iş olmamalıdır. Bir neçə sadə İnternet təhlükəsizliyi qaydalarına riayət etməklə və etibarlı təhlükəsizlik həllindən istifadə etməklə, kompüterinizin troyanların və digər zərərli proqramların böyük əksəriyyətindən qorunduğuna əmin ola bilərsiniz.

İnternet istifadəçisi üçün ən böyük bezdiricilərdən biri “Troya atı”dır – bu, şəbəkəyə müdaxilə edənlər tərəfindən yayılan virusdur. Antivirus proqram təminatı tərtibatçıları proqramlarını davamlı olaraq dəyişdirərək onları daha etibarlı hala gətirsələr də, problem hələ də qalır, çünki hakerlər də yerində oturmurlar.

Bu məqaləni oxuduqdan sonra siz kompüterinizi Trojan tərəfindən daxil olmaqdan necə qoruyacağınızı, həmçinin bu virusun cihazınızda qalması halında onu necə çıxaracağınızı öyrənəcəksiniz.

"Troya atı" nədir?

Bu virusun adı yunanların içərisində döyüşçülərin gizləndiyi taxta at düzəltdiklərini söyləyən bir əfsanədən götürülmüşdür.

Sonra bu tikili guya barışıq əlaməti olaraq Troya qapılarına çatdırıldı (buna görə də belədir). Gecə yunan əsgərləri düşmən şəhərinin qapılarını açıb düşməni sarsıdıcı məğlubiyyətə uğratdılar.

Kompüter virusu da eyni şəkildə işləyir. Trojan atı tez-tez təcavüzkarlar tərəfindən adi proqram kimi maskalanır və yükləndikdə zərərli proqram təminatı kompüterinizə sızır.

Bu virus digərlərindən onunla fərqlənir ki, o, özbaşına çoxalmır, ancaq haker hücumu nəticəsində sizə keçir. Əksər hallarda siz bilmədən troyanı cihazınıza yükləyirsiniz.

“Truva atı” istifadəçiyə çoxlu problem yarada bilən virusdur. Nəticələrin nə ola biləcəyini öyrənmək üçün oxuyun.

İnfeksiya əlamətləri

Əgər kompüteriniz Trojan tərəfindən hücuma məruz qalıbsa, bu barədə kompüterinizdə aşağıdakı dəyişikliklərlə məlumat əldə edə bilərsiniz:

- Birincisi, cihaz sizin əmriniz olmadan yenidən başlamağa başlayacaq.

- İkincisi, "Troya atı" kompüterə daxil olduqda, cihazın performansı əhəmiyyətli dərəcədə azalır.

- Üçüncüsü, e-poçt qutunuzdan spam göndərilir.

- Dördüncüsü, pornoqrafiya və ya hər hansı bir məhsulun reklamı olan naməlum pəncərələr açılır.

- Beşincisi, əməliyyat sistemi işə düşmür və yükləmə hələ də uğurlu olarsa, sistemin kilidini açmaq üçün göstərilən hesaba pul köçürməyinizi xahiş edən bir pəncərə görünür.

Yuxarıda göstərilən bütün problemlərə əlavə olaraq, başqa bir problem var - elektron pul kisəsindən və ya məxfi məlumatdan pul itkisi. Bunun sizinlə baş verdiyini görsəniz, Trojanı sildikdən sonra dərhal bütün parolları dəyişdirməlisiniz.

"Truva atı" (virus). Onu kompüterdən necə çıxarmaq olar?

Əlbəttə ki, "Truva atı" nın nüfuzu istifadəçiyə əhəmiyyətli zərər verə bilər (məsələn, maliyyə baxımından), lakin bu, kifayət qədər yayılmış virus növü olduğundan, hər hansı bir məşhur antivirusdan (Kaspersky, Avast) istifadə edərək ondan qurtula bilərsiniz. , Avira və s.).

Əgər kompüterinizin troyan tərəfindən hücuma məruz qaldığından şübhələnirsinizsə, cihazınızı Təhlükəsiz rejimə yükləyin və sisteminizi antivirus proqramı ilə skan edin. Aşkar edilmiş zərərli proqramı karantinə qoyun və ya dərhal silin. Bundan sonra, "Proqramlar və Xüsusiyyətlər" bölməsini açın və quraşdırmadığınız şübhəli proqramlardan xilas olun.

Bəzən Trojan atı da antivirus proqramını bloklayır. Bu virus daim yenilənir, ona görə də belə hallar var. Bu halda, SuperAntiSpyware və ya Spyware Terminator kimi xüsusi yardım proqramlarından birini istifadə edə bilərsiniz. Ümumiyyətlə, sizə uyğun olan proqramı tapın və sonra Trojanı silmək üçün ondan istifadə edin.

Nəticə

Beləliklə, indi "Troya atı" nın nə olduğunu bilirsiniz. Bu məqalədə müzakirə olunan virus kompüterinizə daxil olarsa, onu özünüz silə bilərsiniz.

Əlbəttə ki, belə bir problemin sizinlə baş verməməsi daha yaxşıdır, amma bunun üçün yaxşı bir antivirus proqramı quraşdırmalı, onun verilənlər bazasını mütəmadi olaraq yeniləməli, proqram xəbərdarlıqlarını diqqətlə izləməli, həmçinin şübhəli mənbələrdən heç nəyi ziyarət etməməli və yükləməməlisiniz.

Yüklənmiş hər hansı arxivi qablaşdırmadan çıxarmazdan əvvəl onu antivirusla yoxladığınızdan əmin olun. Fləş sürücüləri də yoxlayın - onlar gizli faylları ehtiva etməməlidirlər. Unutmayın: Trojan bir çox problemə səbəb ola bilər, ona görə də məsuliyyətlə onu müəyyən etmək üçün bütün tədbirləri həyata keçirin.

İnformasiya mübadiləsinin və elektron ödənişlərin hər gün artan həcminə malik müasir virtual dünya çoxdan cinayətkarlar tərəfindən seçilib. Kibercinayətkarların qazanc əldə etmə yollarından biri də troyanların yayılmasıdır. Bunun nə olduğunu və hakerlərin troyanların köməyi ilə milyonlarla dollarlarını necə qazanmasından bu yazıda danışacağıq.

Beləliklə, troyan zərərsiz proqram kimi maskalanmış kiçik bir proqramdır. Belə maskalanma ona istifadəçi və ya antivirus proqramı tərəfindən yaradılmış zərərli hərəkətlər üçün kompüterə sərbəst daxil olmağa imkan verir. “Trojan” adı (Trojan, Trojan, Trojan virusu) Odisseyin müharibələrinin Troyaya daxil olduğu əfsanəvi “Troya atı”ndan gəlir.

Troyanda həm viruslar, həm də qurdlar ola bilər, lakin onlardan fərqli olaraq, öz-özünə yayılmır, onun arxasında insan dayanır. Əlbəttə ki, bir hakerin kompüterinizə troyan yükləməsi çox nadirdir. Çox vaxt bu, istifadəçiləri kompüterlərinə zərərli proqram yükləməyə təşviq edir. Bu necə baş verir? Kibercinayətkar ziyarət edilən saytlara, fayl hostinq saytlarına və digər resurslara troyan proqramını yükləyir. Oradan müxtəlif səbəblərdən istifadəçilər troyanı kompüterlərinə endirərək onu yoluxdururlar.

Kompüterinizə "Truva atı yerləşdirməyin" başqa bir yolu spam göndərişlərini oxumaqdır. Adətən, bir PC istifadəçisi avtomatik olaraq e-poçtlarda əlavə edilmiş faylları klikləyir. İki dəfə klikləyin və Trojan kompüterə quraşdırılır.

Troyanların bir neçə növü var:

Trojan-PSW (Parol-Oğurluq-Məlumat)- parolları oğurlayan və onları virusların distribyutoruna göndərən bir növ troyan proqramları. Belə troyanın kodunda proqram kompüterdən oxunan parolları, kredit kartı nömrələrini, telefon nömrələrini və digər məlumatları göndərən elektron poçt ünvanını ehtiva edir. Bundan əlavə, Trojan-PSW-nin başqa bir məqsədi onlayn oyunlar üçün kodlar və lisenziyalı proqramlar üçün qeydiyyat kodlarıdır.

Trojan Clicker kibercinayətkar üçün lazım olan internet resursuna istifadəçilərin icazəsiz yönləndirilməsini həyata keçirən troyan proqramlarının bir növüdür. Bu, üç məqsəddən birinə nail olmaq üçün edilir: seçilmiş serverə DDoS hücumları, müəyyən sayta ziyarətçilərin sayını artırmaq və ya viruslar, qurdlar və ya digər troyanlar tərəfindən yoluxma üçün yeni qurbanları cəlb etmək.

Trojan yükləyicisi Və Trojan-Dropper– oxşar təsiri olan zərərli proqramlar. Trojan-Downloader, adından da göründüyü kimi, yoluxmuş proqramları PC-yə yükləyir və Trojan-Dropper onları quraşdırır.

Trojan Proxy- Trojan proxy serverləri. Bu proqramlar kibercinayətkarlar tərəfindən gizli şəkildə spam göndərmək üçün istifadə olunur.

Trojan Spy- casus proqram. Belə troyanların məqsədi kompüter istifadəçisinə casusluq etməkdir. Troyan ekranın skrinşotlarını çəkir, klaviaturadan daxil edilmiş məlumatları yadda saxlayır və s. Bu proqramlar elektron ödənişlər və digər maliyyə əməliyyatları haqqında məlumat əldə etmək üçün istifadə olunur.

ArcBomb– kompüterin düzgün işləməsinə mane olan arxivlər. Doldururlar HDD sistemin donmasına səbəb olan çoxlu sayda dublikat məlumat və ya boş fayllar. Hakerlər poçt serverlərini yavaşlatmaq və ya dayandırmaq üçün ArcBomb-dan istifadə edirlər.

Rootkit- sistemdə troyan proqramının mövcudluğunu gizlətməyə imkan verən proqram kodu. Troyan olmayan bir rootkit zərərsizdir, lakin onunla birlikdə əhəmiyyətli bir təhlükə daşıyır.

Trojan Notifier istifadəçinin kompüterinə uğurlu hücum haqqında yaradıcıya bildiriş göndərən troyandır.

Troyanlarla yoluxmuş bir neçə kompüter kibercinayətkarlar tərəfindən botnetlərə - hakerlər tərəfindən idarə olunan kompüter şəbəkələrinə birləşdirilir. Belə botnetlər istifadəçilər üçün böyük təhlükədir. Onların köməyi ilə kibercinayətkarlar spam göndərir, bank hesablarına parol oğurlayır və DDoS hücumları həyata keçirirlər. İndi təsəvvür edin ki, botnetdə birləşmiş kompüterlərdən biri sizindir. Kibercinayətkarlıq şöbəsinin polisi bir "gözəl" gün qapını döyənə qədər bu barədə heç nə bilməyəcəksiniz. Sonra sübut edin ki, DDoSed və ya hücuma məruz qalan siz yox, Trojandan istifadə edərək sisteminizə daxil olan haker olub.

Ev kompüterinə yoluxmanın nəticələrini minimuma endirmək (dəqiq şəkildə minimuma endirmək, qarşısını almaq mümkün olmayacaq) üçün onun verilənlər bazasını yeniləyəcək lisenziyalı bir antivirus proqramı quraşdırın. Antivirus proqramlarının yaradıcıları həmişə hakerlərdən bir neçə addım geridədirlər, ona görə də verilənlər bazası mümkün qədər tez-tez yenilənməlidir. Əgər kompüteriniz virusa yoluxubsa, ona kompüter yardımı lazımdır. Kemerovo şəhərinin ən yaxşı xidmətinə müraciət etməyi məsləhət görürük.

Zərərli proqram təminatının hazırlanması iş üçün tələb olunan proqram təminatının hazırlanmasından bir neçə dəfə çox olmasa da, bir o qədər çox resurs tələb edir. Troyanlar sadədir və ən əsası ucuz yolüçün hakerlər tərəfindən istifadə olunur uzaqdan nəzarət proqram təminatınız. Troyanlara qarşı mübarizə yeni səviyyəyə qalxmalıdır, əks halda antivirus proqramlarının yaradıcıları kibercinayətkarlığın artan gücü ilə təkbaşına mübarizə apara bilməyəcəklər.

Trojan(trojan atı, trojan, trojan) - əsas məqsədi kompüter sisteminə zərərli təsir göstərən zərərli proqram növü. Bu kateqoriyaya istifadəçi tərəfindən icazə verilməyən müxtəlif hərəkətləri yerinə yetirən proqramlar daxildir: məlumatların toplanması və hücumçuya ötürülməsi, onları məhv etmək və ya zərərli şəkildə dəyişdirmək, kompüterin işini pozmaq və kompüter resurslarından nalayiq məqsədlər üçün istifadə etmək.

Xüsusiyyətlər

Troyanların müəyyən kateqoriyaları zərər verir uzaq kompüterlər və yoluxmuş kompüteri pozmadan şəbəkələr (məsələn, uzaq şəbəkə resurslarına paylanmış DoS hücumları üçün nəzərdə tutulmuş troyanlar). Troyanlar öz nüsxələrini yaratmaq mexanizminin olmaması ilə fərqlənirlər.

Bəzi troyanlar sistemə nüfuz etmək və yoluxdurmaq üçün kompüter sisteminin mühafizəsini avtonom şəkildə poza bilirlər. Ümumi halda istifadəçinin diqqətsiz hərəkətləri və ya təcavüzkarın aktiv hərəkətləri nəticəsində troyan virus və ya qurdla birlikdə sistemə daxil olur.

Troyanların əksəriyyəti həssas məlumatları toplamaq üçün nəzərdə tutulub. Onların vəzifəsi, çox vaxt, geniş təbliğata məruz qalmayan məlumatlara giriş imkanı verən hərəkətləri yerinə yetirməkdir. Bu cür məlumatlara istifadəçi parolları, proqramın qeydiyyat nömrələri, bank hesabı məlumatları və s. daxildir. Digər troyanlar kompüter sisteminə birbaşa zərər vurmaq, onu işlək vəziyyətə salmaq üçün yaradılır.

Troyanların növləri

Ən çox yayılmış troyan növləri bunlardır:

- Keyloggerlər (Trojan-SPY)- Daim yaddaşda olan və sonradan bu məlumatları hücumçuya ötürmək üçün klaviaturadan gələn bütün məlumatları saxlayan troyanlar. Adətən bu şəkildə təcavüzkar parolları və ya digər məxfi məlumatları tapmağa çalışır.

- Şifrə oğruları (Trojan-PSW)- Trojanlar, həmçinin parol əldə etmək üçün nəzərdə tutulmuşdur, lakin klaviatura izlənməsindən istifadə etmirlər. Tipik olaraq, belə troyanlar müxtəlif proqramlar tərəfindən bu parolların saxlandığı fayllardan parolların çıxarılması üsullarını həyata keçirirlər.

- Uzaqdan İdarəetmə Utilitləri (Arxa qapı)- İstifadəçinin kompüteri üzərində tam uzaqdan idarəetməni təmin edən troyanlar. Eyni xarakterli hüquqi yardım proqramları var, lakin onlar quraşdırma zamanı məqsədlərini elan etmələri və ya onların funksiyalarını təsvir edən sənədlərlə təmin edilməsi ilə fərqlənirlər. Trojan pult proqramları, əksinə, əsl məqsədlərini heç bir şəkildə göstərmir, buna görə də istifadəçi kompüterinin təcavüzkarın nəzarəti altında olduğundan şübhələnmir. Ən məşhur uzaqdan idarəetmə proqramı - Back Orifice

- Anonim smtp serverləri və proksiləri (Trojan-Proxy)- Poçt serverləri və ya proksi kimi çıxış edən və birinci halda spam göndərişləri üçün, ikinci halda isə hakerlər tərəfindən izləri gizlətmək üçün istifadə olunan troyanlar.

- Brauzer parametrlərinin dəyişdiriciləri (Trojan-Cliker)- İnternet resurslarına icazəsiz girişi təşkil etmək üçün brauzerdə başlanğıc səhifəsini, axtarış səhifəsini və ya hər hansı digər parametrləri dəyişdirən troyanlar

- Digər zərərli proqram quraşdırıcıları (Trojan-Dropper) Təcavüzkarın digər proqramları gizli şəkildə quraşdırmasına imkan verən troyanlar

- Zərərli proqram yükləyiciləri (Trojan Downloader)- Zərərli proqram və ya reklam proqramlarının yeni versiyalarını qurban kompüterinə yükləmək üçün nəzərdə tutulmuş troyanlar

- Uğurlu Hücum Bildirişləri (Trojan-Notifier)- Bu tip troyanlar yoluxmuş kompüter haqqında öz “sahibini” məlumatlandırmaq üçün nəzərdə tutulub

- Arxivlərdə "Bombalar" (ARCBomb)- troyanlar, verilənlərin arxivdən çıxarılması zamanı arxivçilərin qeyri-normal davranışına səbəb olacaq şəkildə xüsusi hazırlanmış arxivlərdir - kompüterin donması və ya əhəmiyyətli dərəcədə yavaşlaması, diskin böyük həcmdə "boş" məlumatlarla doldurulması.

- Məntiq Bombaları- daha tez-tez troyanlar deyil, qurdların və virusların troyan komponentləri, mahiyyəti müəyyən şərtlərdə (tarix, günün vaxtı, istifadəçi hərəkətləri, xaricdən əmr) müəyyən bir hərəkət etməkdir, məsələn, məlumatların məhv edilməsi

- Zəng edən kommunal xidmətlər- müqayisəli şəkildə yeni tipÖdənişli poçt xidmətləri vasitəsilə İnternetə daxil olmaq üçün dial-up utilitləri olan troyanlar. Bu cür troyanlar sistemdə standart olaraq zəng edənlər kimi qeydiyyata alınır və İnternetdən istifadə üçün böyük hesablara səbəb olur.

Troyanlar necə işləyir

Bütün Trojan atları iki hissədən ibarətdir: müştəri və server. Müştəri proqramın server hissəsini TCP/IP protokolundan istifadə edərək idarə edir. Müştərinin qrafik interfeysi ola bilər və uzaqdan idarəetmə üçün bir sıra əmrləri ehtiva edə bilər.

Proqramın server hissəsi qurbanın kompüterində quraşdırılıb və qrafik interfeysə malik deyil. Server hissəsi müştəri hissəsindən əmrləri emal etmək (icra etmək) və tələb olunan məlumatları hücumçuya ötürmək üçün nəzərdə tutulmuşdur. Sistemə daxil olub idarəetməni ələ keçirdikdən sonra Troyanın server hissəsi müəyyən portu dinləyir, vaxtaşırı internetə qoşulmanı yoxlayır və əgər əlaqə aktivdirsə, müştəri hissəsindən əmrləri gözləyir. Müştəridən istifadə edən təcavüzkar yoluxmuş hostun (qurbanın kompüteri) xüsusi portuna ping edir. Əgər server hissəsi quraşdırılıbsa, o zaman işləməyə hazır olduğunu təsdiqləyən pinglə cavab verəcək və təsdiq edildikdən sonra server hissəsi təcavüzkarı kompüterin IP ünvanı və şəbəkə adı barədə məlumatlandıracaq, bundan sonra əlaqə qurulacaq. qurulmuş hesab olunur. Server ilə əlaqə qurulan kimi, Müştəri ona əmrlər göndərə bilər ki, bu da Server qurban maşınında yerinə yetirəcək. Həmçinin, bir çox troyan hücumçunun özünün qurbana qoşulmağa çalışması əvəzinə, əlaqələri qəbul etməyə qurulan təcavüzkarın kompüterinə qoşulur.

Məlum Troyanlar

2019

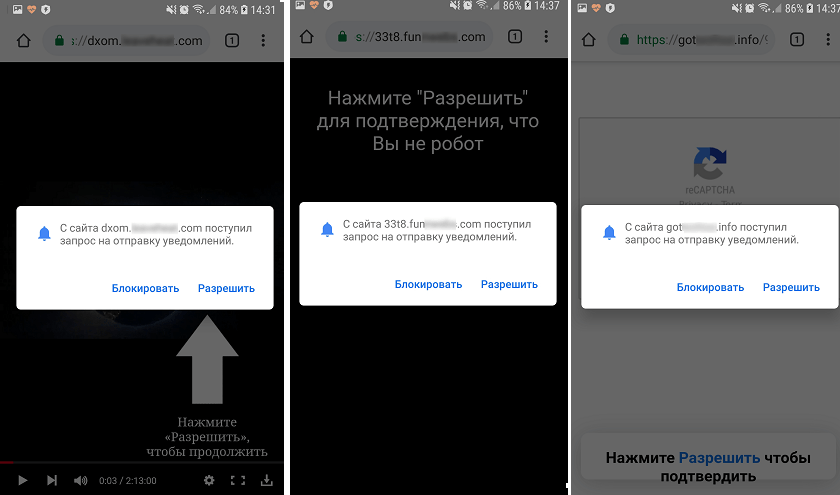

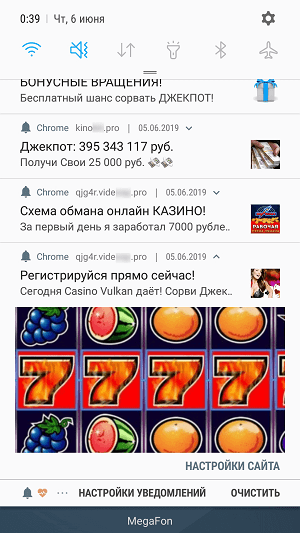

Android troyanı kibercinayətkarlara istifadəçilərin tanıtım bildirişləri üçün qeydiyyatdan keçməsinə kömək edir

Bu bildirişlər həm PC, həm də noutbuk brauzerlərində dəstəklənir və mobil cihazlar. Adətən, qurban xüsusi hazırlanmış linkə və ya reklam bannerinə klikləməklə şübhəli spamer resursuna daxil olur. Android.FakeApp.174 hücumçulara bu saytlara daxil olanların sayını artırmağa, smartfon və planşet istifadəçilərini belə bildirişlərə abunə olmağa “kömək edən” ilk troyanlardan biridir.

Android.FakeApp.174 faydalı proqramlar, məsələn, tanınmış brendlərin rəsmi proqram təminatı adı altında yayılır. Doctor Web-in virus analitikləri iyunun əvvəlində Google Play kataloqunda Troyanın iki belə modifikasiyasını aşkar ediblər. Google ilə əlaqə saxladıqdan sonra zərərli proqram silindi, lakin 1100-dən çox istifadəçi onu endirməyə müvəffəq olub.

Trojan işə salındıqda brauzerə yüklənir Google Chromeünvanı zərərli proqramın parametrlərində göstərilən vebsayt. Bu saytdan öz parametrlərinə uyğun olaraq növbə ilə müxtəlif ortaq proqramların səhifələrinə bir neçə yönləndirmə həyata keçirilir. Onların hər birində istifadəçidən bildirişlərin alınmasına icazə verməsi təklif olunur. Qurbanı inandırmaq üçün qurbana bir növ yoxlamanın aparıldığı (məsələn, istifadəçinin robot olmadığı) bildirilir və ya sadəcə olaraq hansı dialoq qutusunun düyməsini sıxmaq lazım olduğuna işarə verilir. Bu, uğurlu abunələrin sayını artırmaq üçün edilir.

Abunəni aktivləşdirdikdən sonra saytlar istifadəçiyə şübhəli məzmunla bağlı çoxsaylı bildirişlər göndərməyə başlayır. Brauzer qapalı olsa və troyan özü artıq silinmiş olsa belə gəlirlər və əməliyyat sisteminin status panelində göstərilir. Onların məzmunu hər şey ola bilər. Məsələn, bəzilərinin alınması ilə bağlı yanlış bildirişlər pul bonusları və ya köçürmələr, sosial şəbəkələrdə alınan mesajlar, ulduz falı, kazinolar, mal və xidmətlərin reklamı və hətta müxtəlif “xəbərlər” haqqında.

Onların bir çoxu cihazda quraşdırıla bilən real onlayn xidmətlər və proqramlar haqqında real bildirişlərə bənzəyir. Məsələn, onlar bankın, tanışlıq saytının, xəbər agentliyinin və ya sosial şəbəkənin loqosunu, eləcə də cəlbedici banneri nümayiş etdirirlər. Android cihaz sahibləri gündə onlarla belə spam mesajı ala bilər.

Bu bildirişlərdə onun gəldiyi saytın ünvanının da olmasına baxmayaraq, hazırlıqsız istifadəçi bunu sadəcə olaraq görməz və ya ona çox əhəmiyyət verməz.

Belə bir bildirişin üzərinə klikləmək istifadəçini şübhəli məzmunlu sayta yönləndirir. Bu, kazinolar, bukmekerlər və Google Play-də müxtəlif proqramlar üçün reklamlar, endirimlər və kuponlar təklifləri, saxta onlayn sorğular və uydurma uduş tirajları, tərəfdaş linki toplayıcı sayt və istifadəçinin yaşadığı ölkədən asılı olaraq dəyişən digər onlayn resurslar ola bilər.

Bu resursların çoxu tanınmış saxta pul oğurluğu sxemlərində iştirak edir, lakin təcavüzkarlar məxfi məlumatları oğurlamaq üçün istənilən vaxt hücum təşkil edə bilirlər. Məsələn, bank və ya sosial şəbəkə adından brauzer vasitəsilə “vacib” bildiriş göndərməklə. Potensial qurban saxta bildirişi həqiqi bildirişlə səhv sala bilər, üzərinə klikləyib fişinq saytına gedə bilər, burada onlardan ad, loqin, parol, e-poçt ünvanı, bank kartı nömrəsi və digər məxfi məlumatları təqdim etmələri xahiş olunur.

Doctor Web ekspertləri hesab edirlər ki, kibercinayətkarlar şübhəli xidmətlərin təbliği üçün bu üsuldan daha fəal istifadə edəcəklər, ona görə də veb-saytlara daxil olarkən mobil cihaz istifadəçiləri onların məzmununu diqqətlə oxumalı və resurs tanış deyilsə və ya şübhəli görünürsə, bildirişlərə abunə olmamalıdır. Artıq arzuolunmaz spam bildirişlərinə abunə olmusunuzsa, aşağıdakıları etməlisiniz:

- Google Chrome parametrlərinə keçin, "Sayt parametrləri" seçimini seçin və sonra - "Bildirişlər";

- görünən veb saytlar və bildirişlər siyahısında maraq mənbəyinin ünvanını tapın, üzərinə klikləyin və "Silin və sıfırlayın" seçimini seçin.

Bu troyan hələ heç bir təhlükəsizlik proqramı satıcısının antivirusları tərəfindən aşkar edilməyib. O, idarəetmə mərkəzinin əmr ardıcıllığına əsaslanan bir sıra istismarlar vasitəsilə, o cümlədən ən çox istifadə edilən 8-ci boşluq – HTTP başlıqlarında əmr inyeksiyası vasitəsilə paylanıb. Check Point tədqiqatçıları Speakup-ı ciddi təhlükə hesab edirlər, çünki ondan istənilən növ zərərli proqramı yükləmək və yaymaq üçün istifadə oluna bilər.

Yanvarda ən aktiv zərərli proqramların reytinqinin ilk dörd cərgəsini kriptominerlər tuturdu. Coinhive dünya üzrə təşkilatların 12%-nə hücum edən ən yaxşı zərərverici proqram olaraq qalır. XMRig yenə ikinci ən çox yayılmış zərərli proqram (8%), Cryptoloot (6%) oldu. Yanvar hesabatında dörd kriptominerin təqdim edilməsinə baxmayaraq, ilk onluğa daxil olan bütün zərərli formaların yarısı yoluxmuş maşınlara əlavə zərərli proqram yükləmək üçün istifadə edilə bilər.

| Yanvar ayında dünya üzrə təşkilatlara yönəlmiş zərərli proqram formasında cüzi dəyişiklik olub, lakin biz zərərli proqramların yayılmasının başqa yollarını tapırıq. Bu kimi təhdidlər qarşıdan gələn təhlükələr barədə ciddi xəbərdarlıqdır. Speakup kimi arxa qapılar aşkarlanmadan yayına bilər və sonra potensial zərərli proqram təminatını yoluxmuş maşınlara yaya bilər. Linux korporativ serverlərdə geniş şəkildə istifadə edildiyi üçün biz Speakup-ın il ərzində əhatə dairəsi və ciddiliyi ilə böyüyəcək bir çox şirkətlər üçün təhlükə olacağını gözləyirik. Bundan əlavə, BadRabbit artıq ikinci aydır ki, Rusiyada ən aktiv zərərverici proqramların ilk üçlüyünə daxildir.Beləliklə, təcavüzkarlar qazanc əldə etmək üçün bütün mümkün zəifliklərdən istifadə edirlər. |

2019-cu ilin yanvar ayında ən aktiv zərərli proqram:

(Oxlar əvvəlki aya nisbətən mövqe dəyişikliyini göstərir.)

- ↔ Coinhive (12%) - istifadəçinin veb səhifəyə daxil olduğu zaman onun xəbəri olmadan Monero kriptovalyutasının onlayn mədənləşdirilməsi üçün nəzərdə tutulmuş kriptominer. Daxili JavaScript mədənçilik üçün son istifadəçilərin kompüterlərinin böyük miqdarda hesablama resurslarından istifadə edir və sistem qəzalarına səbəb ola bilər.

- ↔ XMRig (8%) - Proqram təminatı açıq mənbə, ilk dəfə 2017-ci ilin may ayında kəşf edilmişdir. Monero kriptovalyutasının çıxarılması üçün istifadə olunur.

- Cryptoloot (6%) - kriptovalyutaların çıxarılması üçün qurbanın CPU və ya video kartının gücündən və digər resurslardan istifadə edən kriptominer, zərərli proqram blokçeynə əməliyyatlar əlavə edir və yeni valyuta buraxır.

HeroRat, təhlükə altında olan cihazların uzaqdan idarə edilməsi üçün RAT Trojanıdır (Uzaqdan İdarəetmə Aləti). Müəlliflər onu Zərərli proqram-as-a-Service modeli (xidmət kimi zərərli proqram) altında icarəyə təklif edirlər. Xüsusiyyətlər dəsti və qiymətinə görə fərqlənən üç konfiqurasiya (bürünc, gümüş və qızıl) mövcuddur - müvafiq olaraq $25, $50 və $100. Zərərli proqramın mənbə kodu 650 dollara satılır. Video dəstək kanalı təqdim olunur.

HeroRat qeyri-rəsmi Android proqram mağazaları, sosial şəbəkələr və ani messencerlər vasitəsilə qurbanları axtarır. Təcavüzkarlar Trojanı pulsuz bitkoinlər, pulsuz mobil internet və ya sosial media izləyiciləri vəd edən proqram kimi maskalayırlar. Eyni zamanda, bu təhlükə Google Play-də aşkarlanmayıb. Ən çox yoluxma İranda qeydə alınıb.

İstifadəçi zərərli proqramı quraşdırıb işə saldıqda ekranda pop-up pəncərəsi görünəcək. Proqramın cihazda işləyə bilməyəcəyini və silinəcəyini bildirir. Eset ingilis və fars dillərində mesajları olan nümunələri müşahidə etdi (dil parametrlərindən asılı olaraq). “Sildikdən” sonra proqram işarəsi yox olacaq və Trojan istifadəçidən gizli işləməyə davam edəcək.

HeroRat operatorları botdan istifadə edərək Telegram vasitəsilə yoluxmuş cihazları idarə edirlər. Trojan mesajları tutmağa və göndərməyə, kontaktları oğurlamağa, zənglər etməyə, audio yazmağa, skrinşot çəkməyə, cihazın yerini müəyyən etməyə və parametrləri dəyişməyə imkan verir. Funksiyalara nəzarət etmək üçün Telegram botunun interfeysində interaktiv düymələr təmin edilib - istifadəçi seçilmiş konfiqurasiyaya uyğun alətlər dəstini alır.

Əmrlərin göndərilməsi və yoluxmuş cihazlardan məlumatların oğurlanması Telegram protokolu çərçivəsində həyata keçirilir - bu tədbir troyan aşkarlanmasına qarşı mübarizə aparmağa imkan verir.

Eset antivirus məhsulları təhlükəni Android/Spy.Agent.AMS və Android/Agent.AQO kimi aşkar edir.

Microsoft Təhlükəsizlik Kəşfiyyat Hesabatı

Saxta proqramları orijinallardan necə ayırd etmək olar

- Rəsmi proqramlar yalnız Google Play vasitəsilə paylanacaq; yükləmə linkləri bankların öz saytlarında dərc olunur. Tətbiqlər başqa yerdə yerləşdirilibsə, bu, çox güman ki, saxtadır.

- Proqramı yükləmək təklif olunan domen adlarına xüsusi diqqət yetirilməlidir. Təcavüzkarlar tez-tez adları rəsmi olanlara bənzəyən, lakin bir və ya iki simvolla fərqlənən domenlərdən istifadə edir və ya ikinci səviyyəli və aşağı domenlərdən istifadə edirlər.

- Smartfonlar ən çox yayılmış təhdidlərdən qorunma tədbirləri ilə təchiz olunub və əgər smartfon proqramın təhlükə olduğu mesajını göstərirsə, o, heç vaxt quraşdırılmamalıdır. Saxta bank tətbiqləri aşkar edildikdə, bu barədə bankların təhlükəsizlik xidmətlərinə məlumat vermək tövsiyə olunur. Bununla istifadəçilər həm özlərini, həm də başqalarını bir çox problemdən xilas edəcəklər.

- Tətbiqi yükləmək təklif olunan saytda şübhəli hər hansı bir şey görsəniz, ekran görüntüsünü əlavə etməyi unutmayın, dərhal bu barədə bankın təhlükəsizlik xidmətinə və ya bankın sosial şəbəkələrdəki rəsmi qrupuna məlumat verin.

Trojan ransomware ABŞ-da bütöv bir şəhərin işini iflic etdi

Ohayo ştatının Licking County, ransomware Trojanının yayılmasının qarşısını almaq üçün fevral ayında serverlərini və telefon sistemlərini bağlamaq məcburiyyətində qaldı.

Məlum olub ki, ABŞ-da Amerika rayonlarından birinin administrasiyasının şəbəkələrinə məxsus mindən çox kompüter virusa yoluxub. Zərərli proqramın daha da yayılmasının qarşısını almaq, məlumat itkisinin qarşısını almaq və araşdırma üçün sübutları qorumaq üçün bütün sistemlər bağlanıb.

Bütün qəbul və inzibati qurumlar işləyir, lakin onlarla işləmək yalnız şəxsi ziyarətlə mümkündür.

Administrasiyanın nümayəndələri tələb olunan fidyə məbləğinin adını çəkmirlər; onlar da ödənişin mümkünlüyü barədə şərh verməkdən imtina edirlər. Licking County Komissarı Tim Bubb bildirib ki, hazırda kibertəhlükəsizlik üzrə ekspertlər və hüquq-mühafizə orqanları ilə məsləhətləşmələr aparılır.

Əl rejimi

Telefon xətlərinin və şəbəkə rabitəsinin dayandırılması o deməkdir ki, informasiya texnologiyalarından istifadə edən bütün rayon xidmətləri “əl rejimi”nə keçib. Bu hətta 911 yardım mərkəzinə də aiddir: xilasedicilərin telefonları və telsizləri işləyir, lakin kompüterlərə çıxış yoxdur. Ən azı, polis, yanğınsöndürmə və təcili yardım çağırışları hələ də qəbul edilir, lakin xilasetmə mərkəzinin direktoru Şon Qredinin dediyi kimi, xidmətin çağırışların emalı sürəti baxımından işi dörddə bir geri çəkilib. əsr.

Və kolleci məlumatlara girişi qaytarmaq imkanından məhrum edin.

Dərhal məlum oldu ki, ehtiyat nüsxələrindən məlumatı bərpa etmək mümkün deyil. Təhlükəsizliyə cəlb olunmuş mütəxəssislərlə görüşdən sonra kollec rəhbərliyi tələb olunan məbləği ödəməkdən başqa çarəsi olmadığı qənaətinə gəlib.

28.000 dollar ictimaiyyətə verilən ən böyük fidyədir. Bəzi məlumatlara görə, daha böyük ödənişlər var, lakin qurbanlar - adətən böyük olanlar - onları reklam etməməyə üstünlük verirlər. 2016-cı ildə orta ransomware “dərəcəsi” bir il əvvəlki 294 dollardan 679 dollar təşkil edib.

Görünür, iki dəfədən çox artım fidyə ödənişləri ilə başa çatan hadisələrin sayının artması və “orta dərəcə”dən xeyli yüksək məbləğlərlə bağlıdır. 2016-cı ilin fevral ayında Hollywood-Presbyterian Tibb Mərkəzi ransomware hücumundan sonra 17.000 dollar fidyə ödədi.

| Bu, çox pis presedentdir - rəsmi struktur cinayətkarların ardınca getdikdə, fidyə ödədikdə və bundan əlavə, bu barədə ictimaiyyətə məlumat verəndə. İndi dərəcələr daha da artmağa davam edəcək, - Dmitri Gvozdev deyir, CEO"Security Monitor" şirkəti. - təşkilatlar beş rəqəmli məbləğləri ödəməyə hazırdırsa, tələblər artacaq. yeganə təsirli üsul ransomware-in qarşısının alınması məlumatların müntəzəm "soyuq" ehtiyat nüsxəsinin çıxarılması, iş zamanı onlara girişin düzgün konfiqurasiyası və hüquq-mühafizə orqanları ilə sıx qarşılıqlı əlaqədir.

|